Um “hacker” atua explorando vulnerabilidades e pela lei do mínimo esforço, busca o elo mais fraco. Existem vários estudos sobre “engenharia social” que apontam o ser humano como sendo este elo mais fraco, mas, não vou me deter neste ponto, pois muito já foi escrito e falado sobre, mas ele será importante para construção desta reflexão e dando um spoiler, não concordo totalmente com esta afirmação.

Os alertas mais comuns de não clicar em links suspeitos, não abrir documentos anexos, não expor dados privados em redes sociais, etc … manifestam um viés de que o usuário é sempre o responsável, como se as empresas não fossem constituídas por pessoas e que estivessem no estado da arte em segurança e que qualquer problema não seria originado ali.

Por definição “segurança da Informação” é um conjunto de processos e metodologias com objetivo de proteger informações. O conceito de proteção é muito amplo e abrange confidencialidade (acesso não autorizado, uso e divulgação), integridade (alteração e destruição) e disponibilidade (interrupção do fluxo das informações) é um aspecto prioritário nas grandes empresas e considerado importante para pequenas e médias, prova disto que a maior parte dos artigos são técnicos orientados às empresas e quando tratam dos indivíduos, quase sempre é limitado ao entorno da “engenharia social”, mas segurança digital é uma necessidade básica para todos, inclusive para os indivíduos, que em muitos casos estão expostos às falhas de segurança das empresas onde consomem produtos, serviços e inclusive até onde trabalham.

No Brasil a questão da segurança digital ganha contornos que beiram o surrealismo. Devido a falta de segurança pública, nas média e grandes cidades é quase imperativo a existência de um celular exclusivamente para uso dos serviços financeiros principais, que fica em casa e um outro celular que se usa na rua, com uma “wallet anti-roubo” que é composta por contas digitais de segunda e terceira linha com poucos recursos.

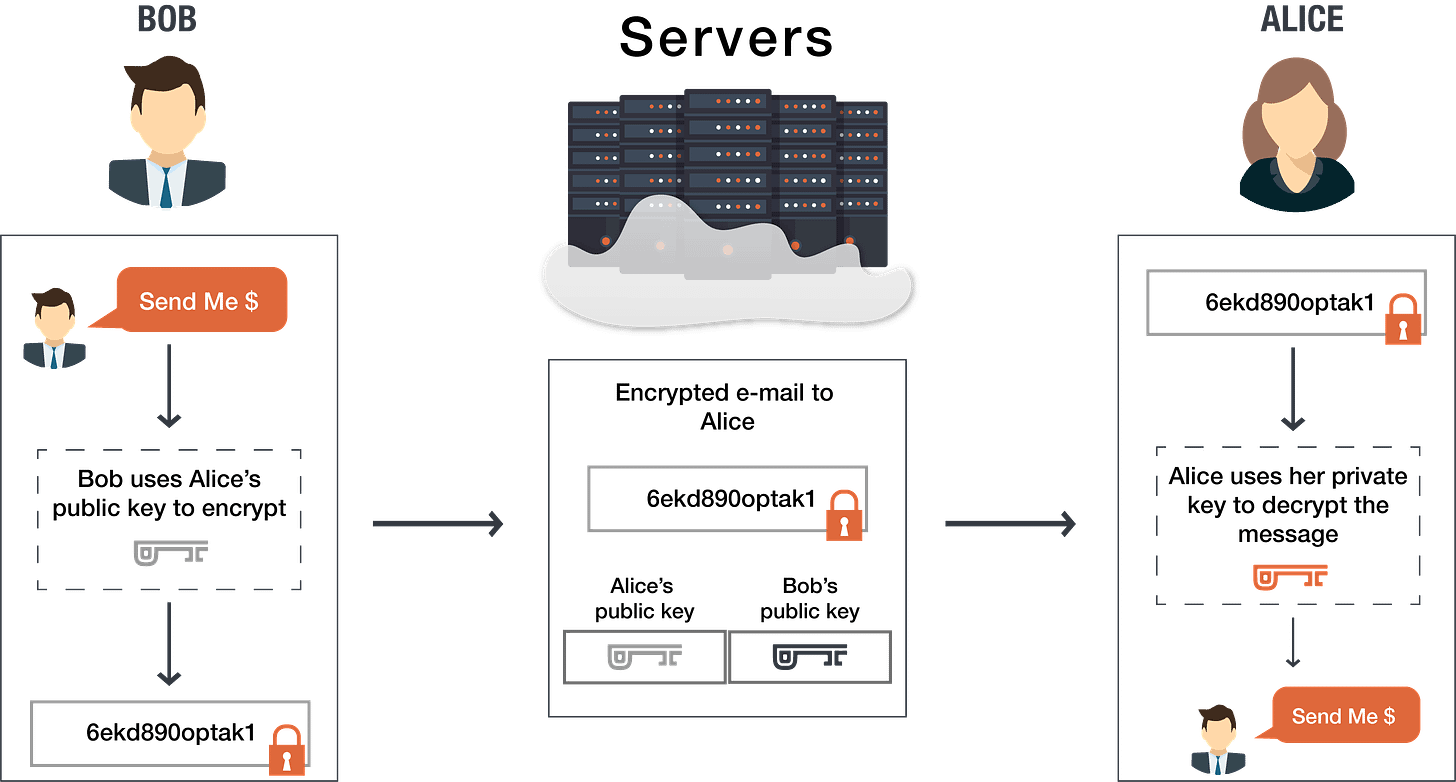

Mas um aspecto pouco abordado quando o assunto é segurança de informação é a importância do e-mail, todos os serviços que usamos ainda se utilizam do e-mail como forma de comunicação e em alguns casos até como fator de autenticação e validação de identidade do usuário. Especialmente para as contas bancárias e serviços financeiros principais, é fundamental o uso de um e-mail seguro, que tecnicamente é um processo que mantem a criptografia de ponta a ponta.

Criptografia de ponta a ponta. (Fonte: Demand PreVeil)

Ainda com relação aos e-mails, como forma de organização, além do e-mail seguro para serviços médicos e financeiros, é prudente ter um outro e-mail para redes sociais e login nos serviços de streaming e ainda um terceiro e-mail para ser utilizado sempre que te pedem no comércio (eletrônico ou físico) ou qualquer outro site e serviço não essencial, aqueles que te entopem de propaganda, além de vender seu cadastro. Com isto além da natural redução na exposição à fraudes e golpes, fica mais fácil controlar qual empresa está desrespeitando sua privacidade e consequentemente a LGPD.

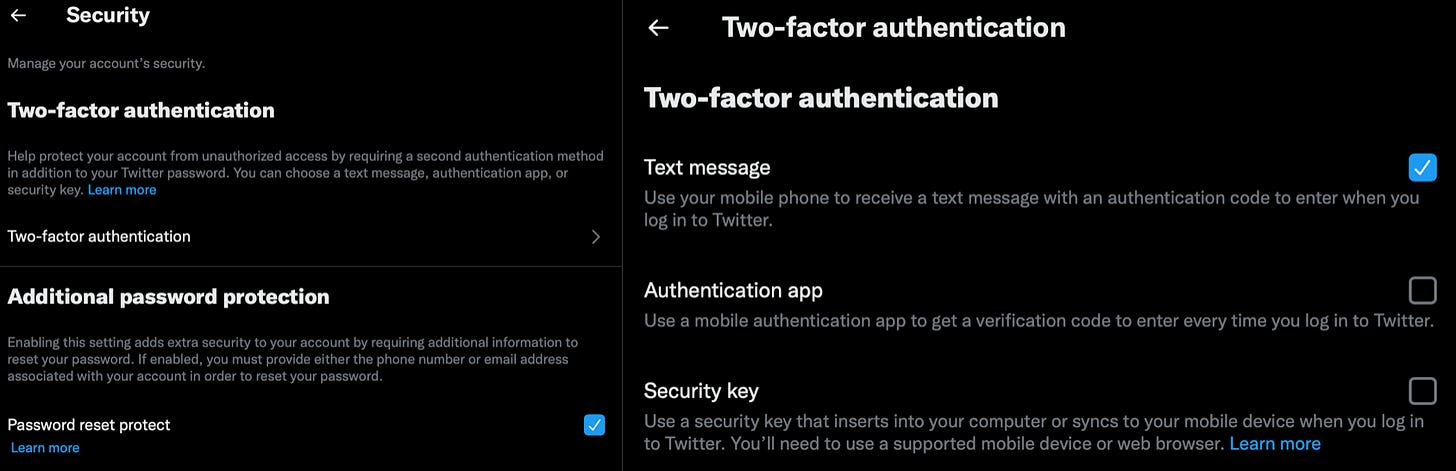

Para pessoas públicas, mesmo que em seus nichos de atuação ou quando as redes sociais são ferramentas de trabalho, mesmo que seja uma conta pessoal, o(s) email(s) associados devem ser seguros. Além de configuradas todas as ferramentas disponíveis para proteção da conta. O Twitter, por exemplo, permite a ativação do 2FA (segundo fator de autenticação) por mensagens de texto, aplicativos de autenticação ou chave de segurança, apesar que existe uma vulnerabilidade em que o 2FA pode ser desabilitado, desde que se esteja logado, sem solicitação do 2FA, um risco em caso de comprometimento do usuário e senha.

Outro aspecto pouco relacionado à segurança da informação do individuo, são os equipamentos e redes corporativas que para garantir a segurança dos negócios, especialmente em grandes empresas, tem softwares responsáveis por monitorar equipamentos e redes para garantir que os “baselines” sejam seguidos e gerar alertas em caso de não conformidade. Nenhuma empresa séria consciente e deliberadamente irá vazar dados privados de seus funcionários e/ou prestadores de serviços, mas a quantidade de informações coletadas e as possibilidades advindas, são constantes alvos de “engenharia social” e vazamentos deste tipo são pouco percebidos e quando ocorrem raramente são divulgados.

Equipamentos e redes corporativas, não deveriam ser usados para acessos pessoais, não importa o nível, desde o estagiário, executivo ou até mesmo o dono da empresa. Pois o foco da área de segurança, quando existe, é proteger as informações relacionadas aos negócios da empresa.

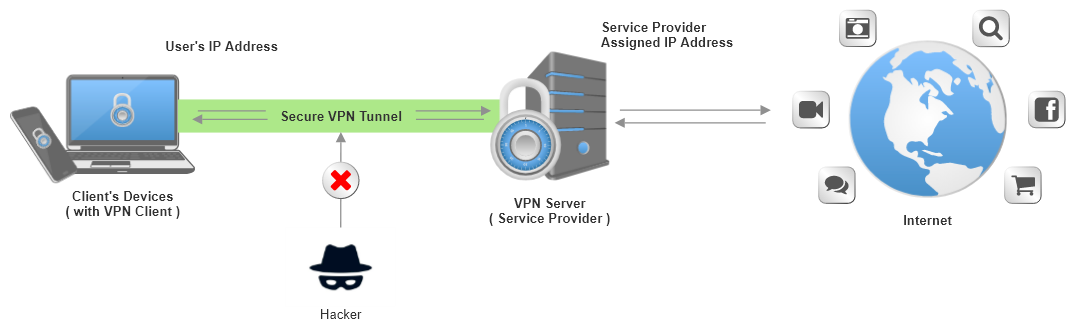

Mas se em alguma circunstancia for imperativo conectar seus equipamentos (notebook pessoal, celular) em redes corporativas ou mesmo públicas, também deve ser imperativo o uso de uma VPN (Rede Privada Virtual), que fazendo uso de mais uma metáfora é como um túnel seguro entre seus equipamentos e a Internet, caso contrário todo o esforço em busca de segurança estará comprometido.

Para finalizar retomo a metáfora da corrente e seus elos, existem muitos elos e nem sempre é fácil determinar qual é o mais fraco, muito menos afirmar que é sempre um determinado elo, vai depender muito das circunstâncias, mas estão ao nosso alcance ações simples para reduzir nossa exposição. Não é preciso ser nenhum expert, é apenas processo e método!

——

Como referencia, deixo alguns links sobre os principais termos e conceitos abordados para quem tiver interesse em conhecer e/ou aprofundar.

Engenharia social

https://www.kaspersky.com/blog/the-human-factor-in-it-security/

https://www.globalsign.com/en/blog/what-is-social-engineering-the-human-confidence-game

Email seguro

https://proton.me

https://tutanota.com

https://www.hushmail.com

VPN